|

От новостей до истории -

Интернет-безопасность новости

|

|

Тревожные новости пришли для подавляющего большинства компьютерных пользователей, применяющих для защиты своих систем антивирусное программное обеспечение.

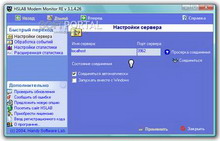

Команде ресурса Matousek удалось разработать методику, позволяющую обойти защиту практически любого антивируса.

Достаточно сказать, что в число уязвимых попали такие популярные антивирусные продукты, как разработки McAfee, Trend Micro, AVG и BitDefender. Сообщается, что предложенная методика использует в качестве “стартовой площадки” драйвера антивирусов, запрятанные глубоко в структуре операционной системы Windows

|

|

От новостей до истории -

Интернет-безопасность новости

|

|

Методика такова: на вход антивируса посылается безвредный код, проходящий все защитные барьеры, но, прежде чем он начнет исполняться, производится его подмена на вредоносную составляющую. Понятно, замена должна произойти строго в нужный момент, однако на практике всё упрощается благодаря тому, что современные системы располагают многоядерным окружением, когда один поток не в состоянии отследить действия параллельных потоков. В итоге может быть обманут буквально любой Windows-антивирус.

Руткит функционирует в том случае, если антивирусное ПО использует таблицу дескрипторов системных служб (System Service Descriptor Table, SSDT) для внесения изменений в участки ядра операционной системы

|

|

От новостей до истории -

Интернет-безопасность новости

|

|

Компания ESET сообщает, что угрозы, предназначенные для кражи персональных данных и конфиденциальной информации, все чаще атакуют пользователей как в Украине, так и во всем мире.

Несмотря на значительное уменьшение количества заражений вредоносным ПО Win32/Conficker, этот сетевой червь продолжает занимать первое место в украинском (15,05 %) и мировом (9,47 %) рейтингах угроз. Отметим, что чаще всего от этой вредоносной программы страдают пользователи в Украине. Для распространения Win32/Conficker использует уязвимость ОС Windows, которая находится в подсистеме вызова удаленных процедур (RPC), а также незащищенные общедоступные папки и съемные носители информации

|

|

От новостей до истории -

Интернет-безопасность новости

|

|

Компания «Доктор Веб» предупреждает о том, что злоумышленники начали использовать популярный сервис «Google Группы» для распространения вредоносных программ. На компьютеры жертв могут в частности проникнуть модификации семейства троянских программ Trojan.Fakealert.

Начинается все с того, что пользователь получает по электронной почте спам-сообщение, содержащее в себе ссылку на файл, который выложен в одной из специально подготовленных злоумышленниками групп Google

|

|

От новостей до истории -

Интернет-безопасность новости

|

|

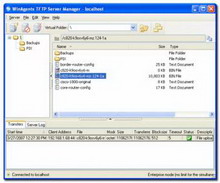

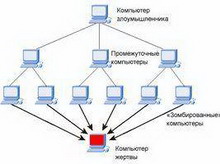

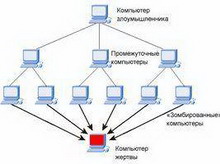

Специалисты компании Imperva сообщают о появлении неординарного ботнета, состоящего не из обычных пользовательских компьютеров, а из веб-серверов.

По оценкам, сеть насчитывает 300 с небольшим «зомбированных» машин. Все они, как показывает предварительный анализ, содержат некую уязвимость в программном обеспечении, через которую злоумышленники смогли внедрить РНР-скрипт для организации DoS-атак.

Отмечается, что после захвата контроля над веб-сервером киберпреступники, воспользовавшись простым интерфейсом, могут указывать IP-адрес жертвы и продолжительность нападения

|

|

|

|

<< Первая < Предыдущая 1 2 3 4 5 6 7 8 9 10 Следующая > Последняя >>

|

|

Страница 9 из 11 |

Софт-обзоры:

Софт-обзоры:

Автивирусы:

Автивирусы:

Оффлайн браузеры:

Оффлайн браузеры:

Популярные программы:

Популярные программы:

Интернет индустрия:

Интернет индустрия:

История интернет:

История интернет:

Авторизация

Авторизация